Vulnerabilidades en el nivel de red de Bitcoin y estrategias para su mitigación

La arquitectura P2P de Bitcoin es la base de su sistema monetario descentralizado.Sigue siendo el estrato más vulnerable.A lo largo de los años…Vulnerabilidades como el error del servidor SOCKS malicioso que ocurrió en 2017.Y…Una versión del año 2020 que permite que pares remotos puedan aumentar exponencialmente la lista de nombres de los usuarios prohibidos.Se han identificado y se han corregido esos problemas. Estas amenazas…Es necesario mantener una vigilancia constante.En el mantenimiento de la estabilidad y la funcionalidad de la red.

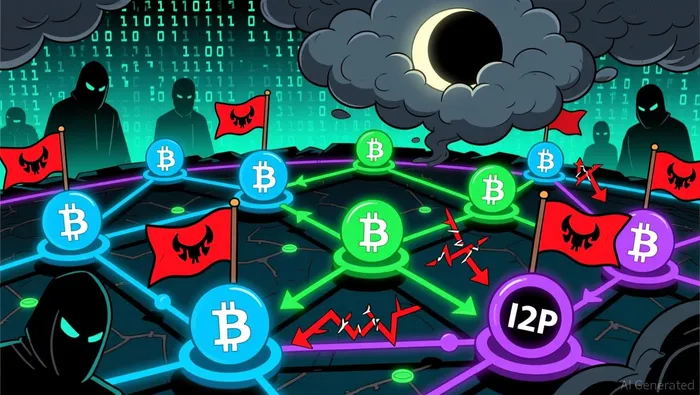

Los desarrolladores de Bitcoin Core son…Trabajando activamente para abordar estos riesgos.Recomendamos a los usuarios que mantengan actualizado el software de sus nodos. El tamaño reducido de la red Bitcoin –aproximadamente 20,000 nodos en el clearnet y 100,000 nodos Tor– también es un factor importante a considerar.Aumenta el riesgo de ataques de tipo “surveillance” y “eclipse”.Dichos ataques pueden…Manipular la vista que un nodo tiene de la red.Al alimentar a pares malintencionados.

Para contrarrestar estos riesgos, Bitcoin Core cuenta con…Herramientas integradas como Tor, v2transport y ASmap.Estas tecnologíasLos nodos de ayuda funcionan de manera segura.En un entorno de Internet donde predomina el principio de contradicción entre las partes involucradas.Redes de anonimato como Tor e I2PTambién se utilizan para mejorar la privacidad, ya que permiten ocultar las direcciones IP.

¿Qué riesgos aún persisten para los nodos de Bitcoin?

A pesar de estas defensas, las redes anónimas no están exentas de sus propias vulnerabilidades. Seguimos teniendo…Sensible a los ataques de tipo “Sybil” y “Eclipse”.En este caso, un nodo puede recibir una versión distorsionada de la cadena de bloques. Estos ataques pueden…Conducen a pérdidas financieras y a desajustes en los asuntos relacionados con los fondos.Con el estado real de la red.

El número limitado de sistemas autónomos en la red de BitcoinTambién aumenta el riesgo de ataques durante las eclípticas.Los pares malintencionados pueden…Manipular la vista que un nodo tiene de la red.Al restringir su acceso a información precisa, esto hace que…Es difícil para los nodos verificar la integridad de los datos.El uso de la cadena de bloques en tiempo real.

¿Qué tan efectivas son las estrategias actuales de mitigación?

Bitcoin Core ha introducido varias actualizaciones con el objetivo de mejorar la privacidad y la seguridad.Estos incluyen mejoras en la retransmisión de direcciones.Se trata de la eliminación de las versiones obsoletas, además de un mejor soporte para los servicios onion. El protocolo v2transport…Criptora las conexiones P2P.Mientras que ASmap ayuda a mitigar los ataques de tipo “eclipse” basados en AS.

La integración de redes de anonimato como Tor e I2PImplica un equilibrio entre la privacidad y el rendimiento.Aunque estas redes protegen las direcciones IP, pueden…Aumenta la latencia y afecta el rendimiento del sistema.Se trata de protocolos rápidos, como el Lightning Network. No obstante, muchos usuarios…Priorizar la privacidad sobre la velocidad.Y aceptar estos sacrificios o compromisos necesarios.

¿Qué están observando los analistas a continuación?

Los analistas son…Seguir de cerca cómo los desarrolladores de Bitcoin Core continúan evolucionando.La arquitectura P2P se utiliza para enfrentar las amenazas que surgen en la actualidad. La capacidad de resiliencia de la red Bitcoin es algo muy importante.Depende de su capacidad para adaptarse.Hacia el paisaje digital en constante evolución.

El uso de materiales protegidos por derechos de autor en el entrenamiento de la IA es una tendencia legal separada, pero relacionada con la anterior.Los inversores deben estar atentos a esto.Editor musical BMGRecientemente, Anthropic fue demandado.Se utilizan letras de canciones de artistas como Bruno Mars y The Rolling Stones para entrenar los modelos utilizados en este sistema.Destaca el creciente escrutinio legal.Sobre el uso de la propiedad intelectual en el desarrollo de la IA.

La continua adopción de Bitcoin y las mejoras en su seguridad harán que…La forma en que se percibe la situación actual por parte de los inversores, así como el enfoque regulatorio, también influyen en sus sentimientos.La capacidad de la red para…Mantener su naturaleza descentralizada.Al abordar las vulnerabilidades, será crucial garantizar la estabilidad a largo plazo.

Comentarios

Aún no hay comentarios