Envenenamiento por sustancias tóxicas: una amenaza creciente para las inversiones en criptomonedas institucionales

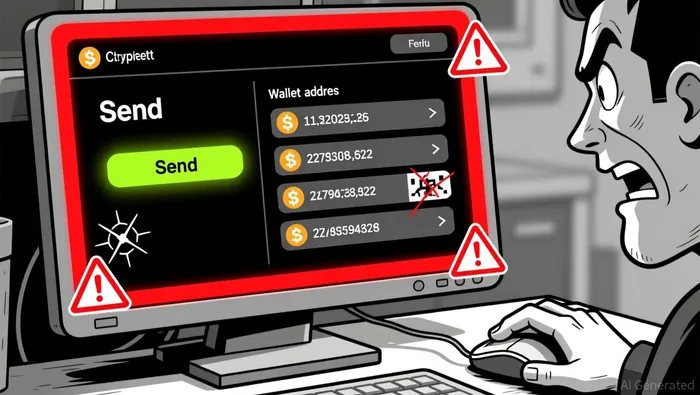

El panorama del sector criptovirtual se ha convertido en una arena de altas apuestas, donde los inversores institucionales ahora poseen una parte significativa del valor del mercado. Sin embargo, este crecimiento ha atraído a adversarios cada vez más sofisticados. Una de estas amenazas es…Envenenamiento por direccionesSe ha convertido en una vulnerabilidad importante para los portafolios criptográficos institucionales. Al aprovechar la psicología humana, los defectos en el diseño de las billeteras y la manipulación del historial de transacciones, los atacantes pueden robar millones de activos con una eficiencia alarmante.

La mecánica del envenenamiento por palabras

Los ataques de envenenamiento por correo electrónico operan según un principio sencillo pero peligroso:Engaño a través de la imitaciónLos atacantes envían pequeñas transacciones “en polvo” al monedero de la víctima. De esta manera, se crea un historial de transacciones falso, lo que hace que una dirección maliciosa parezca legítima. Por ejemplo, en diciembre de 2025…Un comerciante perdió 50 millones de dólares en USDT.Después de copiar una dirección envenenada de las transacciones recientes de su cartera, donde esa dirección tenía un aspecto similar al de la dirección original, pero solo se diferenciaba en los caracteres centrales. De manera similar…Se produjo una pérdida de 12.4 millones de unidades de Ethereum.Cuando la víctima solo podía ver el inicio y el final de una dirección hexadecimal, se perdían todas las modificaciones sutiles que podrían haber ocurrido durante ese proceso.

Estos ataques son amplificados por…Generadores de direcciones ficticias/vanidosasTambién existen herramientas que utilizan la capacidad de la GPU para crear direcciones casi idénticas a gran escala.La investigación académica revela queMás de 270 millones de intentos de envenenamiento en el entorno de Ethereum y BSC, afectando a 17 millones de víctimas. Las pérdidas confirmadas superan los 83.8 millones de dólares, a finales de 2025. La sofisticación de estos esquemas se evidencia aún más en las estrategias de transferencia entre cadenas y en el uso de tokens falsos (por ejemplo, tokens ERC-20 de “ETH”) para ocultar las intenciones maliciosas.De acuerdo con las investigaciones….

Vulnerabilidades institucionales y el costo de la complacencia

Los inversores institucionales son particularmente vulnerables debido al alto volumen y al gran valor de sus transacciones.En un incidente ocurrido en mayo de 2024, se robó entre 68 y 70 millones de dólares.Se trata de un caso en el que los atacantes aprovecharon una dirección de correo electrónico “envenenada” para redirigir los fondos. La lavado de dinero llevado a cabo mediante herramientas de privacidad como Tornado Cash demuestra la urgencia de contar con defensas proactivas.

El costo financiero es abrumador.Según un estudio realizado en el año 2025…Las instituciones enfrentan una probabilidad de 1 en 5 de sufrir intentos de envenenamiento cada año. El costo promedio por cada incidente supera los 10 millones de dólares. Lo peor es que, con frecuencia, no es posible recuperar los daños causados. Aunque en algunos casos, como el robo de 70 millones de dólares que ocurrió en mayo de 2024, se logró una compensación parcial a través de procesos legales civiles…Comentarios de los expertosLos actores del estado-nación rara vez devuelven los activos robados.

Estrategias de mitigación: Una defensa de múltiples capas

Para luchar contra el envenenamiento de las direcciones, las instituciones deben adoptar medidas adecuadas.Enfoque de seguridad en múltiples capasUn sistema que combina medidas tecnológicas, procedimentales y educativas para garantizar la seguridad.

- Mejoras en el software de la cartera

- Herramientas de validación de direccionesEsos direcciones que se parecen mucho al nombre de la bandera son fundamentales. Por ejemplo…Comprobaciones avanzadas para calcular las puntuaciones de similitud.Puede alertar a los usuarios sobre las direcciones de alto riesgo, antes de que se finalicen las transacciones.

Billeteros de hardwarePor ejemplo, servicios como Ledger y Trezor proporcionan un nivel físico de verificación.Mostrar las direcciones completas en pantallas sin conexión.Para evitar las alteraciones causadas por malware.

Prácticas óptimas de operación

- Libretas de direcciones codificadas de forma estática.Y…Lista blancaEliminar la dependencia del historial de transacciones para la selección de direcciones.Según los informes….

- Billeteros jerárquicos y determinísticos (HD)Generar direcciones nuevas para cada transacción.Reduciendo el riesgo de envenenamiento basado en patrones específicos..

Billeteros de múltiples firmas (multisig)Requiere múltiples aprobaciones.Asegurando que no haya ningún punto de fallo..

Monitoreo y cumplimiento en cadena

- Plataformas de análisis basadas en la cadena de bloques(Por ejemplo: Crystal Intelligence, Chainalysis)Detectar patrones sospechosos, como ataques de tipo “dusting”.Y también identifican las direcciones de alto riesgo.

Conozca su transacción (Know Your Transaction – KYT)HerramientasMonitoree las fuentes de depósitos en tiempo real.Se trata de identificar las posibles amenazas antes de que se transfieran los fondos.

Educación y políticas

- Formación de empleadosEs necesario enfatizar la importancia de verificar las direcciones completas.No solo cadenas parciales..

- Políticas de control dualY el principio del menor privilegio posible.Asegurar que ninguna persona en particular…Puede iniciar una transacción sin ningún tipo de supervisión.

Marcos para la resiliencia institucional

Marcos de seguridad cibernética comoNISTY…ISO 27001Proporciona una base para la gestión de riesgos institucionales. El NIST…Perfil de IA Cibernética(Lanzado en diciembre de 2025)Ofrece un enfoque orientado hacia el futuro.Se puede lograr esto integrando la detección de amenazas basada en IA en los protocolos existentes. Por ejemplo, los modelos de IA pueden analizar los patrones de transacciones para identificar anomalías que indiquen intentos de engaño. De manera similar…El enfoque de ISO 27001 en los sistemas de gestión de seguridad de la informaciónSe asegura de que las instituciones mantengan procesos de validación estandarizados.

El camino por recorrer: Defensa proactiva en un ecosistema hostil

El envenenamiento de direcciones no es una amenaza específica; se trata de un riesgo sistémico que requiere soluciones de gran alcance y eficacia. A medida que los atacantes perfeccionan sus tácticas, las instituciones deben dar prioridad a soluciones adecuadas para enfrentar este problema.Innovación continuaEn los protocolos de seguridad. Esto incluye:

Abogar por…Mejoras a nivel de protocoloComo, por ejemplo, representaciones de direcciones fáciles de usar y sistemas de validación estandarizados.De acuerdo con el análisis.

Aprovechar al máximoMarcos regulatoriosAl igual que el MiCA de la UE y la ley GENIUS de los Estados Unidos, con el objetivo de imponer estándares de cumplimiento más estrictos.Como se informó..

Invertir en…Plataformas de inteligencia sobre amenazasY los equipos legales se encargan de buscar la recuperación de los activos, en aquellos casos raros en los que estos pueden ser localizados.Según las investigaciones….

El futuro del mercado de criptomonedas depende de su capacidad para adaptarse a las amenazas en constante evolución. Para los inversores institucionales, el mensaje es claro:La complacencia es una carga negativa.Al adoptar un enfoque proactivo y de múltiples dimensiones para abordar los casos de envenenamiento, las instituciones pueden proteger sus activos y mantener la confianza en el ecosistema de activos digitales.

Comentarios

Aún no hay comentarios